9-8-2021

Tôi không nhớ nổi đây là lần thứ bao nhiêu BKAV bị hack:

Hello all,

I’ve hacked into their servers, and was able to dump the source code of their products (including source code for their flagship product BKAV Pro)

Contact me: lovebkav@protonmail.com

BKAV phản hồi thế nào? Không biết có được quế nhân nào mách bảo mà BKAV kết luận hacker là nhân viên cũ, trộm được mớ code cũ thôi:

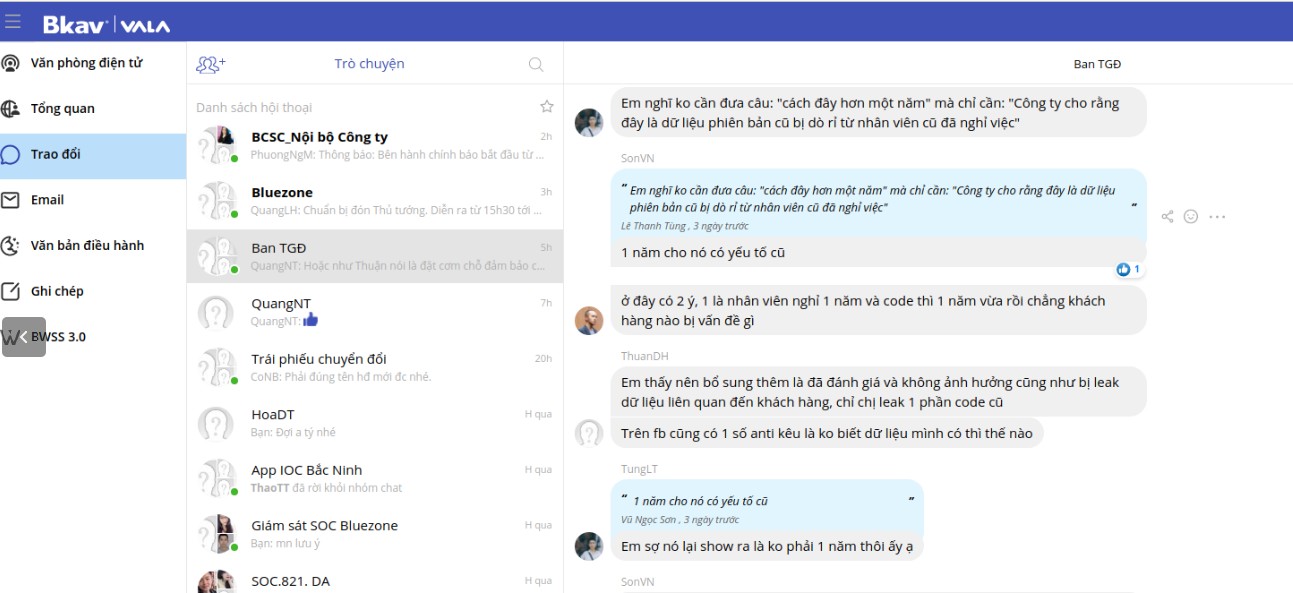

Trả lời Zing, đại diện Bkav xác nhận đây là những dữ liệu từ phần mềm Bkav. Tuy nhiên, dữ liệu lấy từ mã nguồn cũ, không gây ảnh hưởng tới khách hàng.

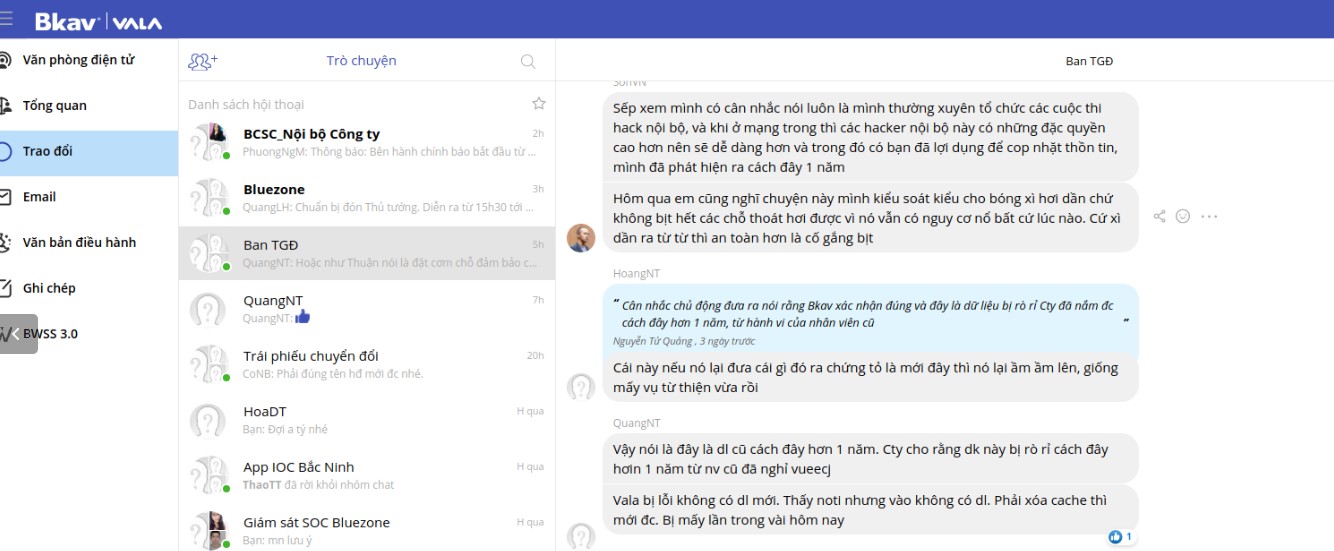

Theo Bkav, đây là dữ liệu xuất phát từ một nhân viên cũ đã nghỉ việc, bị rò rỉ từ cách đây hơn một năm. Theo đánh giá từ phía công ty, những module thành phần cũ này không gây ra ảnh hưởng với khách hàng.

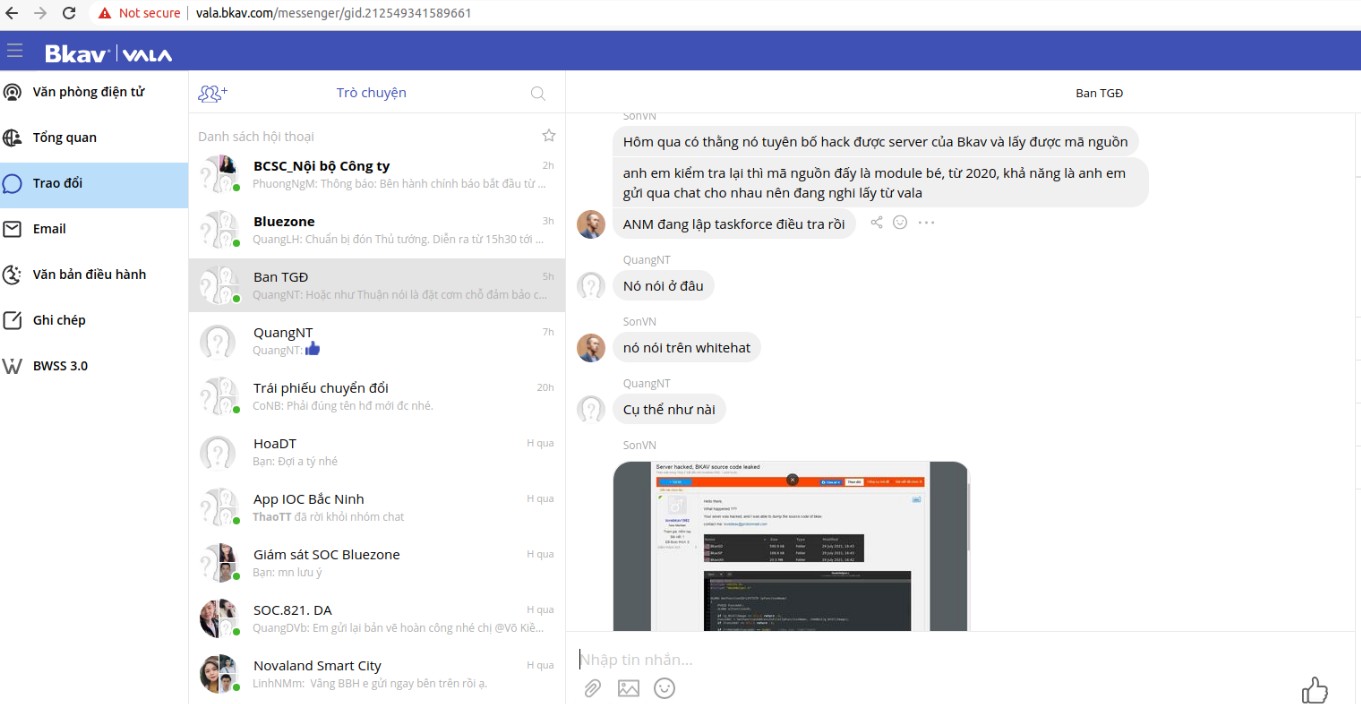

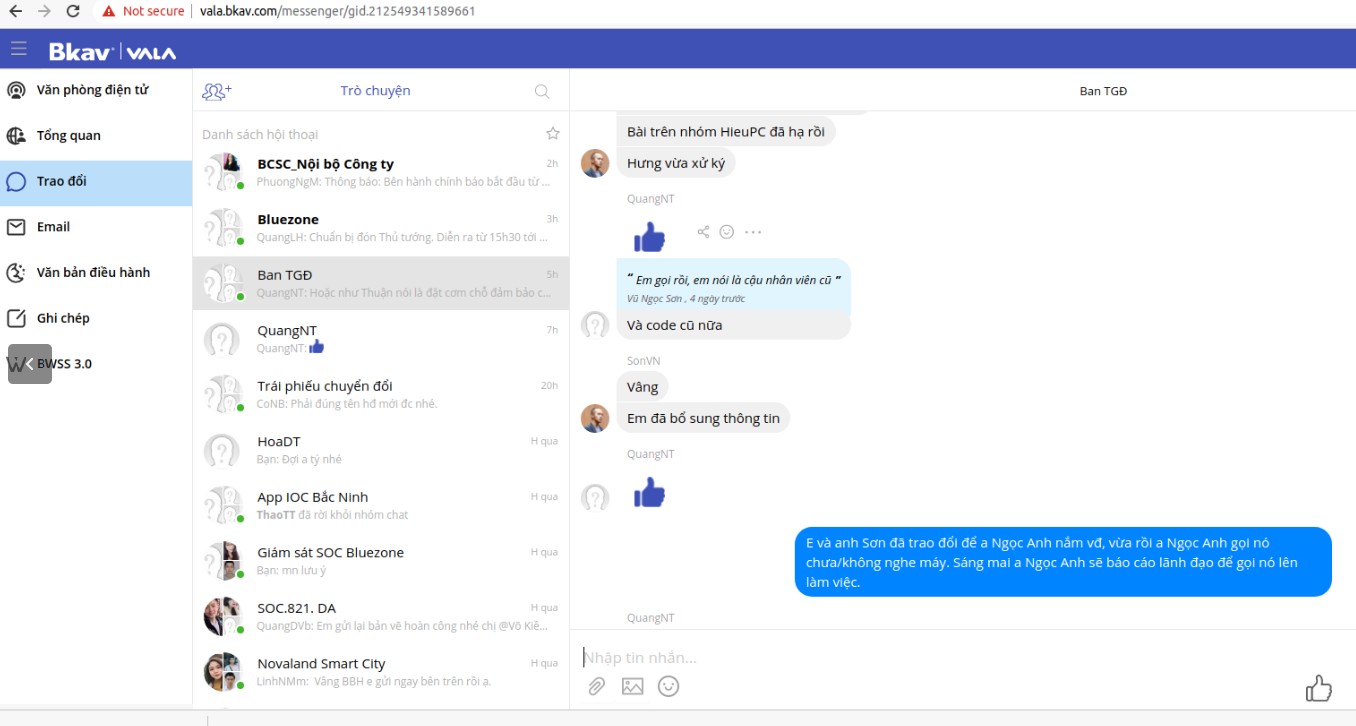

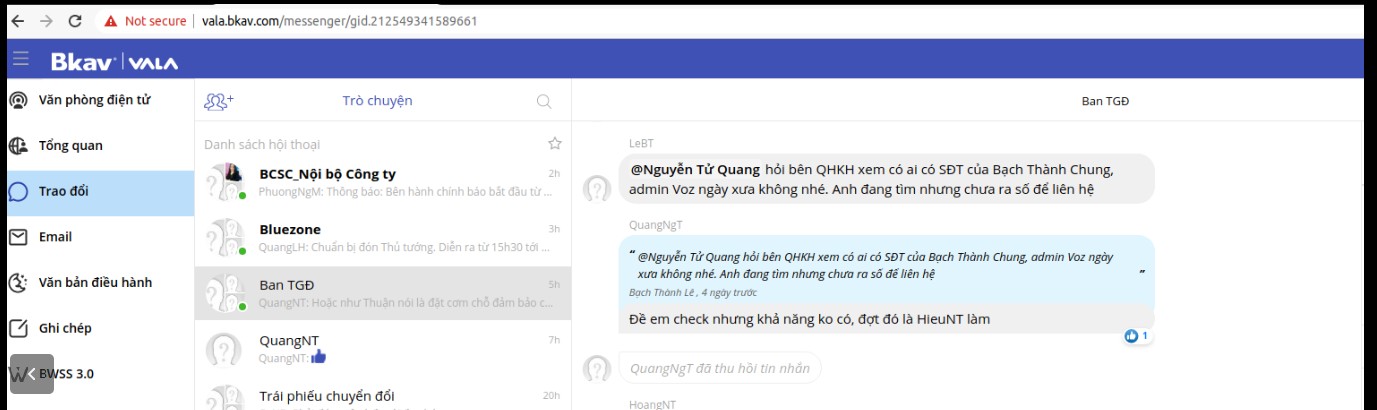

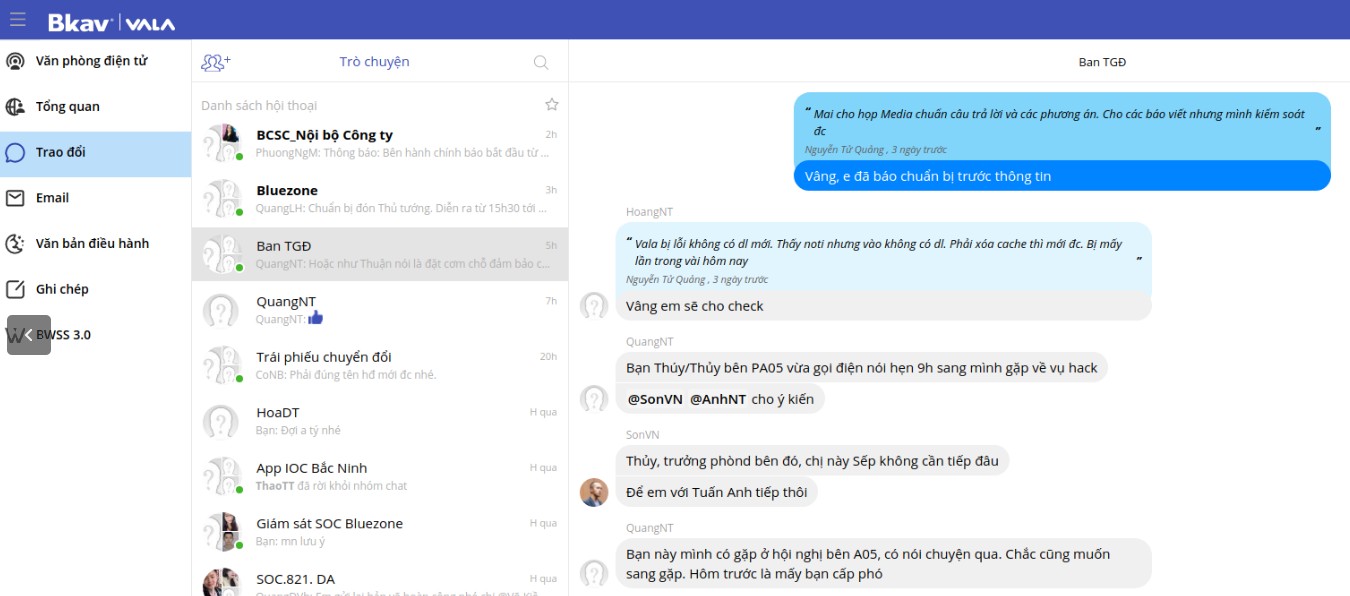

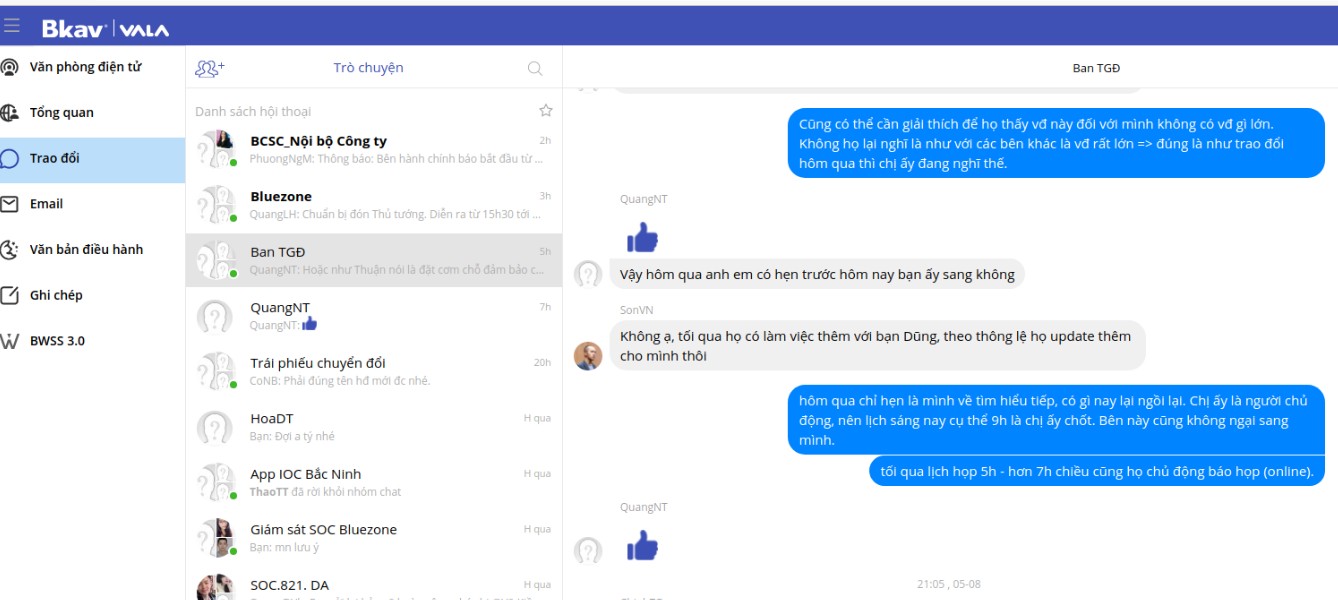

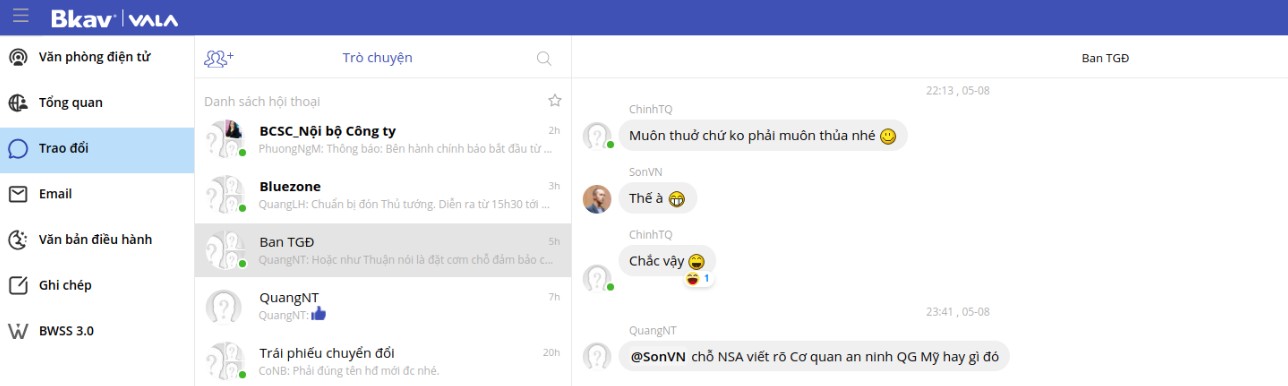

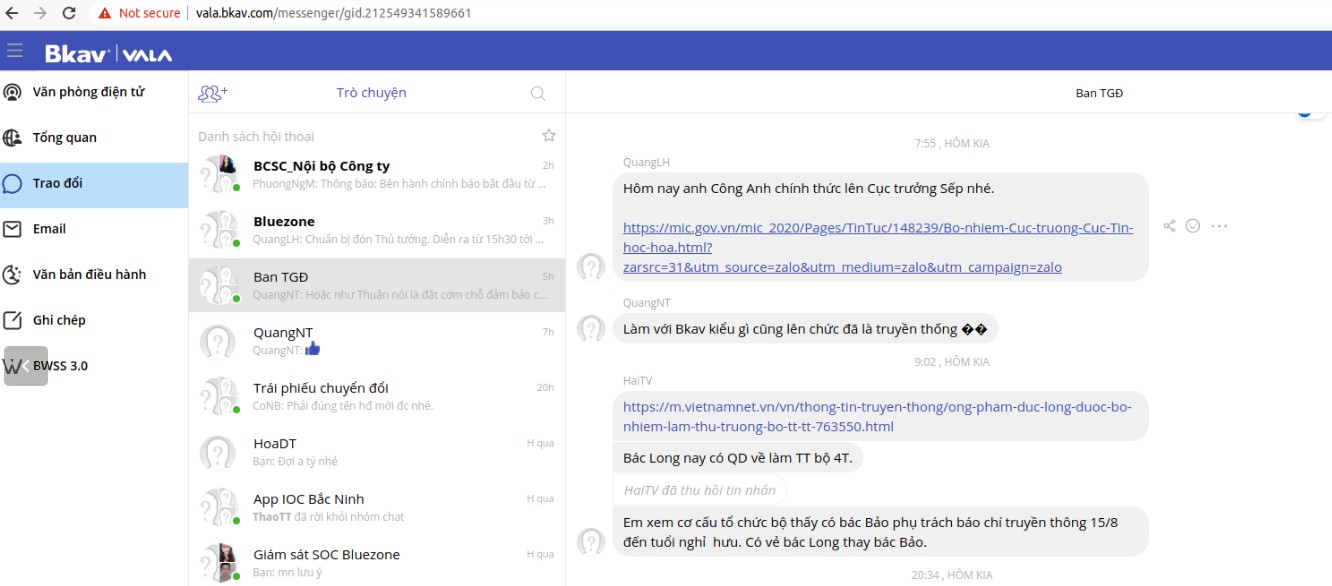

Ai ngờ hacker bực quá tung lên nhiều đoạn chat giữa các thành viên lãnh đạo BKAV:

Tóm lại:

* Công ty nào (rồi) cũng bị hack cả, nhưng thật sự tôi chưa thấy chỗ nào bị hack nhiều như BKAV. Có vẻ như sau bao năm cố gắng cuối cùng BKAV cũng đã đứng đầu thế giới trong một hạng mục nào đó: công ty an ninh mạng bị hack nhiều nhất thế giới.

* Bây giờ không biết sao, chứ hồi xưa BKAV cũng hay cử quân đi “ứng cứu” sự cố ở những nơi khác lắm. Nhìn cách họ phản ứng là biết không phải dạng vừa rồi. Chưa điều tra, chưa biết bị hack thế nào, chưa biết hacker là ai, nhưng chỉ qua vài dòng chat đã biết ngay đó là nhân viên cũ chôm code cũ thôi, không có gì đáng lo, quá tài! Nhân viên cũ thù ghét công ty mà vẫn được quyền xem chat của lãnh đạo, kể ra BKAV có chính sách trọng dụng nhân tài cũng khá minh bạch.

* Làm security lo nhất là insider threat. Suốt ngày tôi phải ngồi nghĩ cách thiết kế hệ thống sao cho nhân viên không hack được. Chiến lược PR của BKAV đã làm cho tôi sáng mắt ra. Trời ơi hóa ra bị nhân viên cũ hack không sao cả. Tôi sẽ báo lãnh đạo công ty cần phải thay đổi chiến lược security. Từ đây về sau cứ hễ bị hack, chưa cần biết tại sao cứ kêu “ôi giời cậu nhân viên cũ ấy mà”, mọi người sẽ thông cảm ngay mà.

* Ban lãnh đạo BKAV rất hiểu ý nhau, làm việc hết sức ăn ý. Không một ai hỏi sao mình không nói sự thật là mình đ*o biết tại sao bị hack, đ*o biết hacker là ai. Không một ai phản ứng khi những người còn lại chuẩn bị tung tin đánh lạc hướng dư luận. Văn hóa công ty phải nói là nồng nặc bản sắc dân tộc.

* Quy trình phát triển phần mềm hết sức hiện đại. Tầm này ai còn DevOps với GitOps làm gì, mã nguồn ta cứ chia sẻ qua chat, quá tiện. Ai chia sẻ cho ai lúc nào không ai biết, hết sức riêng tư. BKAV “đi” trước quá lâu, thế giới còn phải học hỏi nhiều.

* BKAV quá quyền năng, muốn gỡ bài ở đâu cũng được. Đấy, đây là kinh nghiệm cho thấy Việt Nam phải nhanh chóng làm mạng xã hội Make in Vietnam thôi, để có gì còn giúp doanh nghiệp nước nhà gỡ bài, chứ lỡ bọn nước ngoài không chịu gỡ thì làm sao! PS: nếu mấy anh muốn em gỡ bài thì chúng ta có thể thương lượng giá cả nhé. Em đang quyên tiền ủng hộ đồng bào, bao nhiêu cũng nhận.

* “Làm với BKAV kiểu gì cũng lên chức đã là truyền thống”, cái này thì phải công nhận đúng nha. Team Bluezone một ông đã lên Thứ trưởng, một ông lên Cục trưởng. Bà con xài Bluezone cứ an tâm nhé, máy chủ cùng lắm là bị nhân viên cũ hack thôi, không sao cả, cho lên chức là nó hết hack ấy mà.

* Team Bluezone chuẩn bị đón Thủ tướng rồi đấy. Thủ tướng của chúng ta trở thành chuyên gia xin vaccine một phần cũng nhờ những công ty như BKAV và những sản phẩm như Bluezone được trọng dụng ở cấp cao nhất.

Ôi cái nước của mình!

BKAV viết tắt của ?

“BKAV” = Bach Khoa AntiVirus, (“Bach Khoa” = lấy từ cái tên “truòng đại học Bách Khoa Hà nội),

do một nhà trí thức hà nội sĩ phu bắc hà xã hội chủ nghĩa tên Nguyễn Tử Quảng cầm càng